1.1 管理員賬號密碼

首先改掉默認的管理員Administrator 賬戶的名稱,例如:AD_ad.888

設置密碼複雜一些,數字字母+大小寫+字符 例如:pg$RmcrfQaE33HsI

密碼生成網址:http://suijimimashengcheng.51240.com

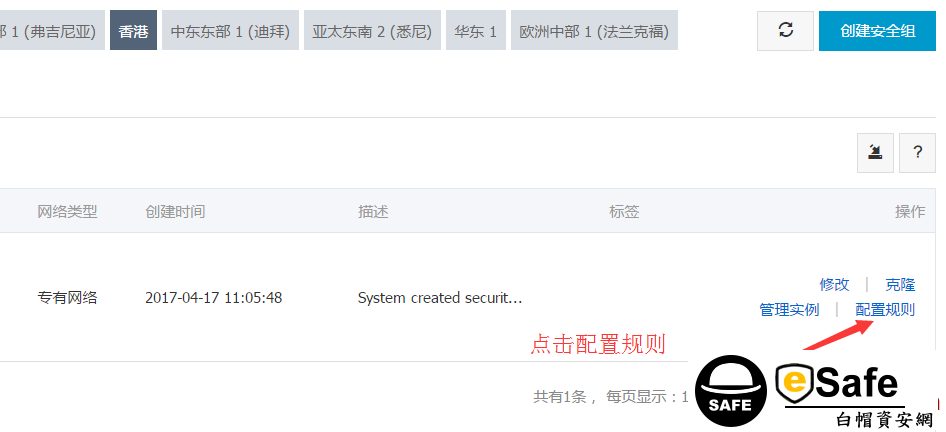

2.1 主機遠程連接端口

默認的遠程端口是3389,修改為其他端口,例如:53288,開啟阿

裡雲的安全組策略,添加安全組規則把入方向 設置TCP端口為53288

具體的阿里雲操作如下圖:

3.1 windows2012系統漏洞修復

新裝的Windows2008系統,開啟windows更新,控制面板—系統安全

4.1 殺毒軟件的基礎安裝

安裝殺毒軟件,國內360在安全響應方面是最領先的,有些漏洞補丁

會及時給用戶修復。(除了我們自己研發的漏洞以外)

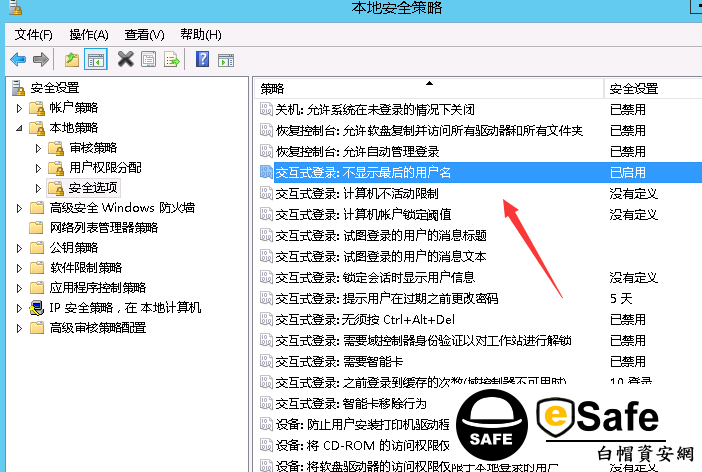

5.1 windows2012本地安全策略

刪除windows2012系統的系統默認共享,修改本地登錄安全策略

遠程連接主機後,不會在登錄屏幕中顯示最後成功登錄的用戶的名稱.

交互式登陸:不顯示最後的用戶名 啟用

網絡訪問:不允許SAM帳戶的匿名枚舉 啟用

網絡訪問:不允許SAM帳戶和共享的匿名枚舉 啟用

網絡訪問:不允許儲存網絡身份驗證的憑據 啟用

網絡訪問:可匿名訪問的共享 內容全部刪除

網絡訪問:可匿名訪問的命名管道 內容全部刪除

網絡訪問:可遠程訪問的註冊表路徑 內容全部刪除

網絡訪問:可遠程訪問的註冊表路徑和子路徑 內容全部刪除

6.1 禁用一些沒用的系統服務

6.1 禁用一些沒用的系統服務

像網站主機用不了太多的服務,像打印,以及共享服務,

TCP/IP NetBIOS Helper服務、Server服務、 Distributed Link Tracking Client

、Print Spooler服務、Remote Registry服務、Workstation等等服務都可以關閉,

開放的服務越少,主機就會越安全:

Distributed linktracking client 用於局域網更新連接信息

PrintSpooler 打印服務

Remote Registry 遠程修改註冊表

Server 計算機通過網絡的文件、打印、和命名管道共享

TCP/IP NetBIOS Helper

TCP/IP (NetBT) 服務

NetBIOS 和網絡上客戶端的服務

NetBIOS 名稱解析的支持服務

Workstation 洩漏系統用戶名列表 與Terminal Services Configuration 關聯

具體的如下圖所示:eSafe白帽資安網公司是一家專注於:主機安全、網站安全、網站安全檢測、網站安全測試、於一體的安全服務提供商。

7.1 各個分區目錄文件夾權限設置

除了系統分區,其他各個磁盤分區都賦予Administrators和SYSTEM

完全控制權限,之後再對其他的子目錄作單獨的目錄權限,一些網站目錄

盡可能的設置單獨用戶運行權限。

8.1 系統程序的安全權限設置

像執行cme.exe net.exe 等命令的時候,直接限制運行。

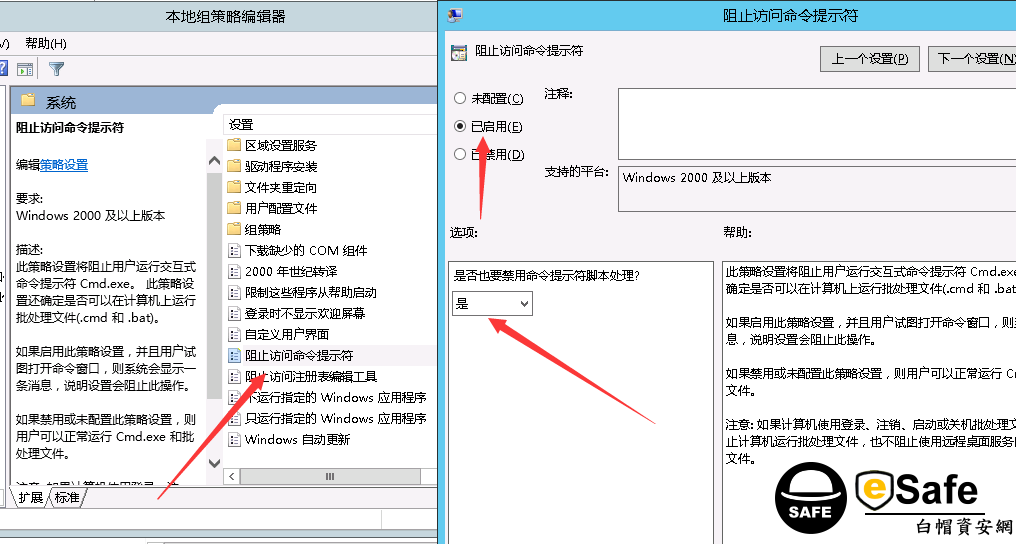

操作如下:Gpedit.msc—用戶配置—管理模板—系統

啟用 阻止訪問命令提示符 同時也禁用命令提示符腳本處理?

啟用 阻止訪問註冊表編輯工具

啟用 不運行指定的windows應用程序,添加下面的命令

"cmd.exe","net.exe",

"tftp.exe",,"net1.exe","netstat.exe","regedit.exe","at.exe","attrib.exe",

"cacls.exe","format.com","c.exe"

如下圖所示:

另外阿里雲賬戶開啟異地登錄短信提醒,他們是基於路由器層的監控異地

登錄,以及根據經常登錄的IP,進行大數據分析判斷以及經常登錄的計算機

硬件相關信息。