很多企業網站被攻擊,導致網站打開跳轉到別的網站,尤其一些彩票等非法網站上去,甚

至有些網站被攻擊的打不開,客戶無法訪問首頁,給客戶造成了很大的經濟損失,很多客戶找到

我們ESAFE安全公司尋求防止網站被攻擊的解決方案,針對這一情況,我們安全部門的技術,給大

家普及一下網站被攻擊後該如何查找攻擊源以及對檢測網站存在的漏洞,防止網站再次被攻擊。

網站被黑被攻擊後,我們首先要檢查的就是對網站的訪問日誌進行打包壓縮,完整的保存下來,根

據客戶反映的問題時間,被攻擊的特徵等等方面進行記錄,然後一一的對網站日誌進行分析,網站

的訪問日誌記錄了所有使用者對網站的訪問記錄,以及訪問了那些頁面,網站出現的錯誤提示,都可

以有利於我們查找攻擊源,網站存在的那些漏洞也都可以查找出來,並對網站的漏洞進行修復。

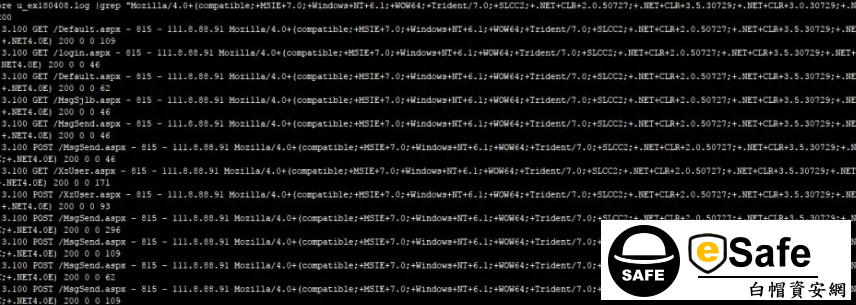

我們就拿前段時間某一個企業客戶的網站,進行舉例:先看下這個日誌記錄:

2019-06-03 00:01:18 W3SVC6837 202.85.214.117 GET /Review.aspx class=1&byid=23571

80 - 101.89.239.230 Mozilla/5.0+(Windows+NT+6.1;+WOW64;+Trident/7.0;+SLCC2;+.NE

T+CLR+2.0.50727;+.NET+CLR+3.5.30729;+.NET+CLR+3.0.30729;+Media+Center+PC+6

.0;+.NET4.0C;+.NET4.0E;+InfoPath.3;+rv:11.0)+like+Gecko 200 0 0

通過上面的這一條網站訪問日誌,我們可以看出,用戶的訪問IP,以及訪問網站的時間,使用的是

windows系統,還有使用的流覽器版本,訪問網站的狀態都會寫的很清楚。那麼網站被攻擊後,該

如何查看日誌,來追查攻擊痕跡呢?

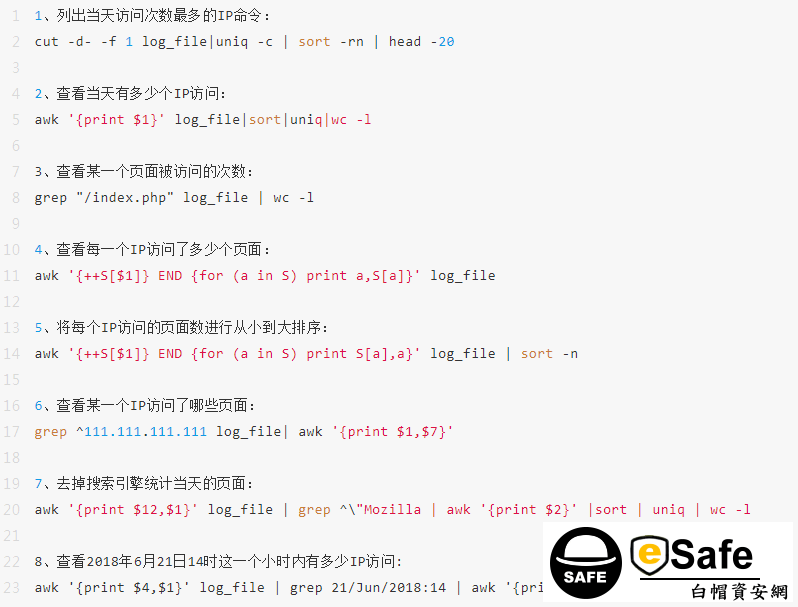

首先我們要與客戶溝通確定網站被攻擊的時間具體在哪一個時間段裡,通過時間縮小日誌範圍,對

網站日誌逐一的進行檢查,還可以通過檢測網站存在的木馬檔案名,進行日誌查找,找到檔案名,

然後追查攻擊者的IP,通過以上的線索對網站的攻擊源與網站漏洞進行追查。日誌的打開工具使用

notepad,有些網站使用的是linux伺服器可以使用一些linux命令進行日誌的查看,具體命令如下

圖:

某一客戶網站被上傳了webshell木馬檔,攻擊者通過訪問該指令檔進行篡改網站,首頁的標題

描述都被篡改成了彩票的內容,從百度點擊網站進去跳轉到其他網站上,客戶本身做了百度推廣,

損失慘重,找到我們ESAFE安全,我們根據客戶的攻擊特徵對網站的訪問日誌進行提取,並追查網

站的攻擊源與網站存在的漏洞。我們通過時間,檢查了當天的所有使用者IP的訪問記錄,首先我們

人工檢查到了網站的根目錄下的webshell檔,通過該demo.php我們查找日誌,看到有一個IP在

不停的訪問該檔,我們對該IP的所有訪問記錄進行提取,分析,發現該攻擊者訪問了網站的上

傳頁面,通過上傳功能上傳了網站木馬後門。

通過上述日誌追查到的IP,以及網站的訪問記錄,我們找到了網站存在的漏洞,網站的上傳功能並

沒有對上傳的檔案格式進行安全判斷與過濾,導致可以上傳aspx,以及php等執行腳本,網站的上

傳目錄也沒有對其進行進行安全設置,取消腳本的執行許可權,針對以上情況我們ESAFE安全對客戶

的網站漏洞進行了修復,限制了只運行圖片等格式的檔上傳,對網站的上傳目錄進行安全部署

,還有一系列的網站安全加固,網站被攻擊後,首先不要慌,應該第一時間對網站的日誌進行分

析,查找攻擊源與網站存在的漏洞,如果您對網站不是太懂的話也可以找專業的網站安全公司來

處理,專業的事情交給專業的來做,不管是網站的日誌,還是網站的原始程式碼,我們都要利用起來

,徹底的找到網站被攻擊的根源。