有天下午5點多,我們ESAFE安全突然接到一個客戶的電話,說他們的伺服器中了一個叫“勒索病毒”的病毒,已經把中毒的伺服器關了,監管部門也來了,可是他們自己的IT團隊處理不了,客戶感覺這個事非常緊急,可能會影響了整個業務的運行。可是,這個客戶並沒有跟我們ESAFE安全簽約過。但是,這個事件非常緊急,我們考慮到以後可能還會有合作的機會,所以決定幫忙。

我們電話裡詢問客戶,瞭解到有兩個緊急問題需要解決:

1.客戶需要知道其他伺服器是否也受到影響,如何處理中毒的伺服器,同時儘快恢復業務正常運行。

2.監管部門需要我們找到相鄰的IP,大致時間和勒索病毒觸發方式等相關的資訊。

因此,我們ESAFE安全制定了以下的緊急方案:

A. 客戶位於即墨,我們需要從市里趕往即墨,大約路程1個多小時,在路上我們ESAFE安全聯繫了監管部門,安排一位元懂得核心交換機配置的技術人員到現場協助,對內網的流量鏡像進行詳細的資料安全分析。同時我們借給了他們一台流量監控設備,這個時候是非常有用的,可以看出到底那台伺服器在傳播這個勒索病毒。

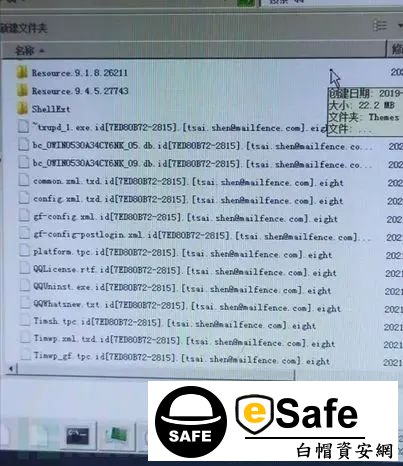

B. 我們要求客戶拍下勒索病毒的檔案名和尾碼,並發送一個加密的樣本。根據勒索病毒的尾碼等特徵,我們ESAFE安全去查詢公開的勒索病毒庫,看看是否能夠直接解密。通過這樣的應急方案,我們能夠説明客戶儘快的恢復業務正常,同時向監管部門提供必要的資訊,讓他們更好地瞭解這個病毒的情況。

接下來就要實幹了!

咱ESAFE安全要去客戶現場處理勒索病毒,得準備幹啥呢?

一,要有人到被感染的伺服器上看看,有沒有留下日誌啥的,能不能追蹤到病毒從哪兒來,還有沒有其他伺服器也被感染了。

二,還要插一個流量監控設備,看看網路裡有沒有勒索病毒在內網裡亂搞,亂爬.

要處理感染的伺服器,咱們得走這兩步:

a) 得看看這伺服器上還有沒有勒索病毒在作怪。

怎麼看呢?得先建幾個檔,比如exe、docx、pptx格式的空檔,再新建個文字檔,改個尾碼也行。然後看看伺服器的CPU佔用率高不高,再看看新建的檔有沒有被加密。如果佔用率很低,而新建的檔也沒被加密,那基本可以判斷勒索病毒已經跑了或者已經自己刪除了。

b) 再得用咱們的U盤代入工具來查看一下。

要是擔心U盤也被勒索病毒加密了,那就把需要的軟體壓縮成ISO格式,設置成唯讀模式後再插到用戶端。

c) 最後得查看一下進程和日誌。

一般情況下,日誌檔都在C:\Windows\System32\winevt\Logs裡。但很多入侵者會刪除日誌,這時咱們得瞭解一下還有沒有其他沒被刪除的日誌。還可以用個軟體,叫Lastactivityview,可以看到近期軟體執行情況,沒日誌的時候也能作為佐證哦。

最後該如何防範勒索病毒?

咱們客戶啊,這次被病毒攻擊了,咱得及時整改防止以後再出事。首先,咱得把網路入口關掉,把核心交換機和重要路由器的 135 445 139 TCP 網路訪問都給關掉。然後,升級系統補丁,優先處理重要的伺服器。特別是那些 server 服務,得給它們全部禁用關掉啟動。接著,咱得加強運維安全。得加一個專業的VPN或者堡壘機,而且帶有溯源錄影功能。這樣,就能限制伺服器只能從堡壘機進行運維,還得有手機驗證碼驗證身份。對了,咱得安裝一個終端防護軟體,比如說EDR。別用免費軟體啊,有可能漏殺病毒的。咱還得加強日常安全運維管理。經常掃描漏洞,及時更新補丁。如果是微軟已經不維護的系統,咱得升級換成新的。還得加強內網管控和安全區域劃分。不然,外網防禦沒用啊,內網防不住攻擊怎麼辦。最後,還得加強技術人員安全意識的培訓。這樣,咱們才能更好地保護客戶的資訊安全,避免再次出現被攻擊的情況。